Ciberseguridad

Servicios y soluciones tecnológicas para proteger los datos y otros activos de su empresa

Segmentación de redes

Una red abierta y no segmentada es un regalo para los ataques informáticos. Esta es la razón por la cual la segmentación de red debe ser parte de la estrategia de seguridad industrial de cada empresa.

Las VLAN se asocian más comúnmente con la segmentación de red. Una VLAN es un dominio de difusión que existe dentro de una red conmutada y permite la segmentación lógica de la red por función, aplicación u organización, en lugar de físicamente.

Un segundo método usado en la segmentación en diferentes niveles de una arquitectura de red es el uso de una zona industrial desmilitarizada (IDMZ). Crea una barrera entre la empresa y las zonas industriales o de fabricación. Todo el tráfico entre las dos zonas termina en esta barrera, al mismo tiempo que permite que los datos se compartan de forma segura.

Otros métodos de segmentación a considerar incluyen:

- Listas de control de acceso (ACL)

- Firewalls

- Redes privadas virtuales (VPN)

- Restrictores de tráfico unidireccional

- Servicios de protección y detección de intrusos (IPS / IDS)

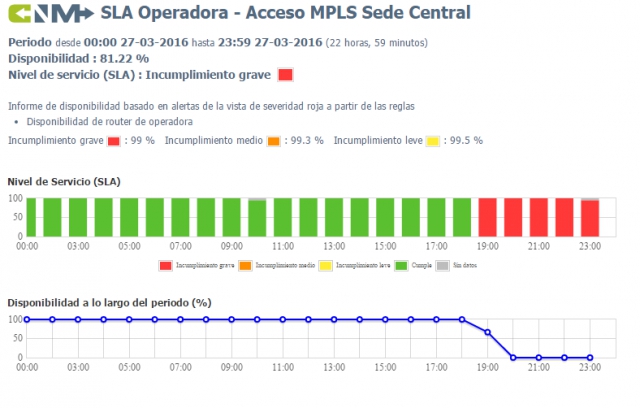

Soluciones de contingencia

La disponibilidad de los servicios IT es imprescindible para la supervivencia de una empresa y se consigue mediante la definición e implementación de un Plan de contingencia con el objetivo de recuperar y mantener activos los servicios IT con el nivel de servicio acordado y necesario para el negocio.

Funciones

- Identificación de los procedimientos de negocio, sus características y criticidad de cara a proporcionar continuidad a las actividades en caso de crisis.

- Análisis de los riesgos de todo tipo a los que pueden estar expuestos tanto los sistemas de información como el resto de infraestructuras de soporte.

- Identificación de los GAP’s de infraestructura con nivel bajo de capacidad de contingencia respecto a procesos críticos y diseño de los ajustes a realizar para alcanzar los niveles deseados.

Soluciones:

Solución de honeypot

En un entorno industrial, y especialmente en infraestructuras críticas, la ciberseguridad se ha convertido en una prioridad extremadamente alta. Con el fin de detectar y defender sistemáticamente los ataques informáticos a objetivos industriales se utilizan los escenarios ‘honeypots‘.

Los entornos automatizados suelen tener numerosos controladores, robots, HMI, etc. conectados a una red. Las funciones de routing convierten un switch en un objetivo clásico para los ataques informáticos y, como tal, el honeypot ideal.

En un escenario honeypot estándar se configura un switch “ficticio” para atraer y monitorizar los ataques.